|

La Guía de Mercado para la Gestión de Servicios de TI (ITSM) de Gartner destaca el papel esencial que desempeñan estas herramientas en la automatización, gestión y entrega de servicios de TI integrados. A medida que el mercado de ITSM madura, las funcionalidades básicas se han commoditizado, lo que dificulta a los líderes diferenciar entre las ofertas. Los clientes deben centrarse en seleccionar plataformas de ITSM que proporcionen funcionalidades avanzadas más allá de los flujos de trabajo básicos, como el compromiso multicanal, informes sólidos y capacidades de integración. Además, la integración de inteligencia artificial y aprendizaje automático en los procesos de ITSM está cobrando cada vez más importancia, ofreciendo información que mejora la toma de decisiones y la mejora del servicio. Se alienta a las organizaciones a construir una hoja de ruta centrada en la IA que priorice agentes virtuales y automatización. Este enfoque estratégico debe estar fundamentado en procesos de ITSM consistentes que generen datos de alta calidad para entrenar modelos. Además, la colaboración con líderes de línea de negocio es crucial para asegurar que la plataforma satisfaga necesidades organizacionales más amplias, extendiendo las capacidades más allá de los flujos de trabajo tradicionales de TI. A medida que las transformaciones empresariales digitales evolucionan, las plataformas de ITSM deben adaptarse para apoyar estos cambios, haciendo de la flexibilidad y escalabilidad consideraciones clave en la selección de proveedores.

0 Comentarios

Las brechas de datos son más que solo titulares; desencadenan una compleja reacción en cadena que puede devastar a las organizaciones. Cuando se filtra información sensible, a menudo comienza su viaje en manos de cibercriminales que emplean diversas tácticas—como malware y phishing—para obtener acceso. Una vez robados, estos datos comúnmente llegan a la dark web, un mercado oculto donde reina la anonimidad. En la dark web, los datos robados se compran y venden, alimentando más cibercrímenes. Los actores de amenazas pueden acceder a cuentas comprometidas, participar en robo de identidad y lanzar ataques sofisticados sin necesidad de habilidades de hacking extensivas. Con ataques de ransomware resultando en pagos, la dark web se convierte en un continuo y lucrativo centro de explotación.

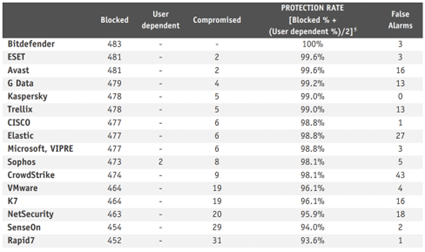

A medida que los datos robados circulan, las empresas enfrentan un mayor riesgo de brechas repetidas, subrayando la necesidad crítica de medidas de ciberseguridad robustas. Comprender este flujo de datos filtrados es esencial para protegerse contra futuras amenazas. En una era de amenazas cibernéticas en aumento, Bitdefender ha consolidado su posición como líder en ciberseguridad, logrando una notable tasa de protección del 100% en la reciente Prueba de Seguridad Empresarial de AV-Comparatives. Compitiendo contra 17 proveedores, GravityZone Business Security Premium de Bitdefender se destacó, evitando todos los compromisos del sistema mientras mantenía una de las tasas de falsos positivos más bajas: solo tres alertas. AV-Comparatives emplea una rigurosa metodología de pruebas, simulando ataques del mundo real y evaluando cómo las soluciones protegen contra el malware. Bitdefender sobresalió al combinar una detección efectiva de amenazas con un impacto mínimo en el rendimiento, asegurando que la productividad se mantenga sin obstáculos. Este equilibrio es crítico, ya que un alto consumo de recursos puede agotar los recursos de TI y interrumpir el flujo de trabajo de los usuarios.

Con su enfoque inteligente y preciso, Bitdefender no solo protege activos críticos, sino que también redefine las estrategias de defensa empresarial. Confíe en Bitdefender para una ciberseguridad integral que mejora la eficiencia operativa, porque la protección no debería venir a expensas de la productividad. En el ámbito de la ciberseguridad, el movimiento lateral es fundamental en los ataques de ransomware. Tras una brecha inicial, los atacantes se desplazan sigilosamente por la red, buscando debilidades y escalando privilegios. Detectar y detener este movimiento es crucial para mitigar el impacto del ransomware. Para lograrlo, las organizaciones deben implementar soluciones avanzadas como Extended Detection and Response (XDR). Estas plataformas consolidan datos de endpoints, redes y aplicaciones, permitiendo a los analistas identificar comportamientos sospechosos, como inicios de sesión desde ubicaciones inesperadas o transferencias de archivos fuera del horario habitual. Además, la automatización es esencial. Cuando se detecta actividad inusual, los sistemas pueden bloquear el acceso inmediatamente y alertar a los analistas, dándoles tiempo valioso para investigar.

Finalmente, el contexto es clave para la mitigación. XDR proporciona información detallada sobre cómo se desarrolló el ataque, lo que permite a los equipos implementar estrategias de remediación efectivas. Adoptar un enfoque multilínea, realizar parches proactivos y utilizar herramientas como XDR no solo mejora la visibilidad, sino que también reduce el riesgo de errores humanos. Protege tus activos más valiosos enfocándote en el movimiento lateral antes de que se convierta en una crisis. |

Categorías

Todo

¡Recibe las invitaciones para nuestros eventos y últimas noticias! |